Hace pocas horas, WikiLeaks ha filtrado miles de documentos donde se asegura que se muestra la forma en la que la CIA podría acceder a muchos de los dispositivos conectados de los usuarios, incluidos teléfonos móviles, ordenadores o Smart TVs. Una información que ha hecho a muchos preguntarse si la seguridad los servicios de mensajería están en riesgo.

Según lo publicado por WikiLeaks, en este bloque de 8.700 archivos en el que se expondrían las tácticas usadas por la CIA para acceder a los dispositivos conectados, a través de numerosas herramientas con las que ‘hackearía’ teléfonos, televisores inteligentes, computadoras y routers.

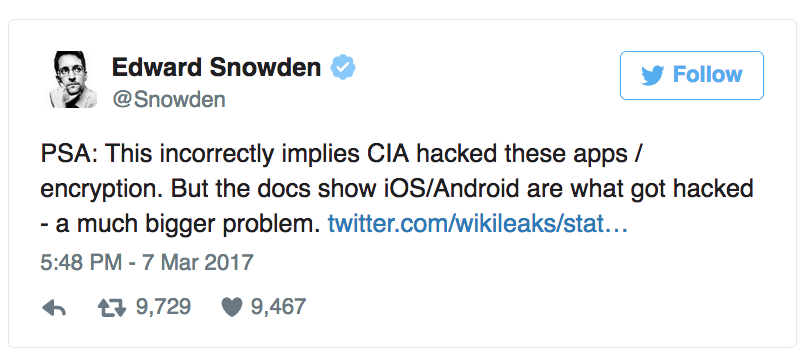

De comprobarse la veracidad de las informaciones, la CIA podría leer cualquier mensaje cifrados enviado a través de aplicaciones de mensajería, consideradas seguras como WhatsApp, Signal y Telegram.

¿Significa ello que han hackeado las aplicaciones de mensajería?

Según lo filtrado, la CIA podría eludir el cifrado y conocer los mensajes privados de los usuarios, pero ello se debería a que ha obtenido acceso al sistema operativo del teléfono, con lo que se controla cualquier información emitida o recibida por el dispositivo. Es decir, no hace falta hackear la aplicación de mensajería, pues se conoce el contenido del smartphone al completo.

Ello se debe a que al acceder al sistema operativo, como se supondría que hace la CIA según estos documentos, se puede acceder a los datos que sin importar si estos están encriptados en reposo (almacenados en la memoria flash) o en transmisión (enviados a través de una red).

La información, que aun está siendo analizada y sobre la que la CIA no se ha pronunciado, señala que entre los métodos que utilizaría esta oficina de inteligencia estadounidense para tener acceso a estos dispositivos, se encuentran malwares, virus, troyanos y lo que denominan vulnerabilidades del “día cero”.

Por ahora no se tiene certeza de las vulnerabilidades que tendrían las empresas tecnológicas de los dispositivos que estarían siendo hackeados, pero de ser cierto lo filtrado, es de suponer que buscarán tomar medidas para proteger dichos aparatos.

Igualmente, este tipo de intervenciones por parte de la CIA no se trataría de operaciones masivas o al azar, sino por el contrario del hackeo de objetivos muy específicos, por lo que no cualquier usuario está expuesto a ello.